Check Point Software Technologies Ltd. est le plus grand fournisseur mondial de cybersécurité pour les réseaux. Ses solutions de pointe offrent aux clients une protection contre les cyber-attaques, avec un taux de réussite inégalé dans l'interception des logiciels malveillants et autres types de menaces. Check Point propose une architecture de sécurité complète pour protéger les entreprises, des réseaux aux appareils mobiles, ainsi qu'une gestion de la sécurité particulièrement complète et intuitive.

Une meilleure sécurité avec une architecture unifiée et consolidée

Apportez le meilleure de la cybersécurité à vos clients avec la gestion unifiée de la sécurité proposé par Check Point. Assurez-vous à vos clients la protection contre les brèches et une gestion de l'ensemble de leur environnement de sécurité avec des politiques unifiées à partir d'une seule console pour la sécurité des réseaux, du cloud, des mobiles, des terminaux et des appareils IoT.

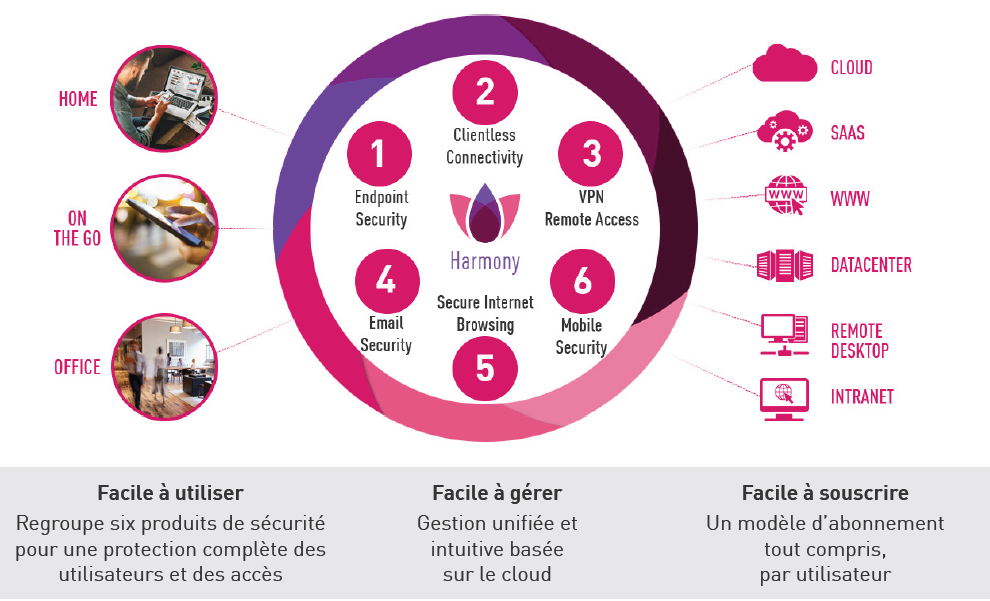

Check Point Harmony

Sécurité du Cloud

CloudGuard Network

Si vous mettez en œuvre une infrastructure de cloud public ou utilisez des solutions de virtualisation dans votre centre de données, vous êtes désormais responsable de la sécurité avec votre fournisseur de cloud. CloudGuard Network offre une sécurité réseau automatisée et flexible pour le cloud public et le cloud privé afin de protéger les ressources et les données tout en répondant aux besoins dynamiques des environnements de cloud public, physique et virtuel.

CloudGuard Posture Management

CloudGuard Posture Management est une plateforme logicielle complète pour la sécurité du cloud public et l'orchestration de la conformité. Elle permet aux entreprises de visualiser et d'évaluer leur situation en matière de sécurité, d'identifier les configurations erronées, de modéliser et d'appliquer activement les meilleures pratiques en matière de sécurité et de se protéger contre le vol d'identité et la perte de données dans le cloud. Posture Management offre des fonctions de sécurité pour Amazon Web Services, Microsoft Azure et Google Cloud Platform (GCP).

CloudGuard Workload

CloudGuard Workload Protection, qui fait partie de la plateforme CloudGuard Cloud Native Security, offre une évaluation transparente des vulnérabilités et une protection complète des charges de travail modernes en nuage, y compris les fonctions sans serveur et les conteneurs, du code à l'exécution - automatisation de la sécurité avec un minimum de frais généraux.

CloudGuard AppSec

Automatisez la sécurité de vos applications et la protection des API grâce à l'IA. Bloquez les attaques contre vos applications web grâce à une solution de sécurité entièrement automatisée et native pour le cloud.

CloudGuard Intelligence

CloudGuard Intelligence and Threat Hunting enrichit vos protocoles de cloud avec du contexte, les transforme en logique de sécurité réalisable et sécurise tous les actifs de cloud. Cela inclut l'avertissement d'anomalies, la défense immédiate contre les menaces et la fourniture d'une visualisation contextuelle de votre infrastructure de cloud public.

Sécurité des réseaux

Quantum Maestro

Avec Quantum Maestro, les entreprises peuvent faire évoluer leurs pare-feux comme cela n'était possible jusqu'à présent que pour les charges de travail du cloud. Quantum Maestro offre de nombreuses possibilités de mise à l'échelle et donc une énorme flexibilité.

Quantum Spark

Pour assurer la meilleure sécurité possible, même dans les petites entreprises comptant jusqu'à 500 utilisateurs, Check Point a créé les dispositifs Quantum Spark. Ces appareils sont faciles à déployer et à administrer et constituent l'une des meilleures solutions de sécurité tout-en-un pour les clients.

Quantum Security Gateway

Les pare-feu de nouvelle génération (NGFW) de Check Point continuent de se concentrer sur l'amélioration des technologies de prévention des menaces, y compris les fonctions anti-ransomware et d'émulation du processeur, qui offrent la sécurité la plus innovante et la plus efficace dans tous les segments du réseau, protégeant les clients contre toute menace, à tout moment et en tout lieu.

Quantum IoT Protect

L'utilisation de l'Internet des objets (IdO) dans notre entreprise, dans les applications liées à la santé et dans l'industrie augmente d'un côté notre productivité et apporte ainsi des avantages, mais d'un autre côté, elle ouvre aussi de nouvelles possibilités aux attaquants. Avec IoT Protect, vous protégez vos caméras IP, vos appareils médicaux, etc.

Quantum Smart-1

Les appliances de gestion de la sécurité Smart-1 sont la base de la 5e génération de cybersécurité. Une gestion consolidée de la sécurité dans une appliance unique et évolutive pour une visibilité et un contrôle complets des réseaux, du cloud et des applications mobiles.

Quantum Smart-1 Cloud

Check Point offre une architecture de sécurité complète à partir du cloud, pour la gestion des pare-feux sur site, des réseaux, des environnements cloud, des appareils mobiles et de l'IoT.

Quantum VPN

Quantum VPN offre aux utilisateurs un accès à distance sécurisé et transparent aux réseaux et ressources de l'entreprise lorsqu'ils sont en déplacement ou travaillent à distance. La confidentialité et l'intégrité des informations sensibles sont garanties par l'authentification multifactorielle, l'analyse de la conformité des systèmes de terminaux et le cryptage de toutes les données transmises.

Quantum Edge

Quantum Edge protège les succursales grâce à une prévention des menaces de premier ordre, déployée en quelques minutes et gérée par une plateforme unifiée de prévention et d'accès aux menaces.

Quantum Scalable Chassis

Les grands centres de données et les entreprises de télécommunications ont d'autres exigences en matière de matériel. Avec ces systèmes de sécurité multi-lames , basés sur des châssis, vous évoluez tout en maintenant les performances et la fiabilité.

Sécurité Réseau avec un Check Point Quantum Spark 1590: Deballage, Config Initiale et Watch Tower

Sécurité mobile

Harmony Mobile

Les appareils mobiles sont la porte de sortie des incidents de sécurité réseau et exposent les données confidentielles de l'entreprise à des risques. Harmony Mobile est la solution leader de sécurité mobile et de défense contre les menaces mobiles (MTD). Protéger votre entreprise contre les cyber-attaques avancées n'a jamais été aussi simple.

Sécurité des endpoints

Harmony Endpoint

Les données sensibles de l'entreprise sont stockées à l'aide d'une multitude de terminaux qui peuvent accéder librement aux réseaux. 70 % des violations de données réussies commencent sur les terminaux. Harmony Endpoint est la solution avancée de protection des terminaux et de prévention des menaces pour protéger votre entreprise.

Harmony Email & Office

Le cloud améliore l'efficacité, à la fois pour votre entreprise et pour ceux qui tentent de l'attaquer. Les solutions Cloud Access Security Broker offrent une protection limitée. Harmony Email & Office protège les données de l'entreprise en empêchant les attaques ciblées sur les applications SaaS et les e-mails basés sur le cloud.

Harmony Mobile

Les appareils mobiles sont la porte de sortie des incidents de sécurité réseau et exposent les données confidentielles de l'entreprise à des risques. Harmony Mobile est la solution leader de sécurité mobile et de défense contre les menaces mobiles (MTD). Protéger votre entreprise contre les cyber-attaques avancées n'a jamais été aussi simple.

Gestion de la sécurité

Infinity Consolidated Architecture

Dans leur quête d'une sécurité accrue, les organisations ont progressivement mis en œuvre plusieurs produits de différents fournisseurs de cybersécurité, ce qui a finalement conduit à une architecture de sécurité "patchwork" et donc à un coût total de possession élevé. Introduction d'une approche consolidée de la sécurité avec l'architecture Check Point Infinity pour obtenir une protection préventive contre les attaques de cinquième génération, tout en augmentant l'efficacité opérationnelle de 50 % et en réduisant les coûts de sécurité de 20 %.

Infinity SOC (Security Operations Center)

D'une part, l'architecture de sécurité de Check Point s'appuie sur le nuage de renseignements sur les menaces du fournisseur pour obtenir des données sur les menaces en temps réel. D'autre part, une IA veille désormais à ce que les fausses alertes soient considérablement réduites et que les incidents critiques soient automatiquement marqués et localisés. Détectez, enquêtez et fermez les attaques plus rapidement avec une précision de 99,9 % pour le réseau, le cloud, les terminaux, les appareils mobiles et l'IoT. Les outils d'intelligence et d'investigation sont utilisés par Check Point Research et sont désormais disponibles.

Infinity Portal

Avec un compte Infinity Portal, les organisations peuvent administrer et protéger toute leur infrastructure informatique - du réseau au cloud, en passant par l'IoT, les terminaux et les appareils mobiles. Cela se fait via une solution évolutive et élastique basée sur le cloud. En contrepartie, votre équipe de sécurité bénéficie d'une protection, d'une visibilité, d'un contrôle et de rapports.